La autenticación de llamadas reduce pérdidas por spam

- La autenticación de identificador de llamadas busca frenar el spoofing y los robocalls, dos motores del spam telefónico.

- Las empresas perdieron 39.000 millones de dólares por llamadas de spam en 2023 (CFCA).

- STIR/SHAKEN añade verificación criptográfica a llamadas VoIP/SIP para distinguir llamadas legítimas de intentos de fraude.

- En EE. UU., la conformidad está ligada a requisitos regulatorios (FCC) y a la posibilidad de que llamadas no verificadas sean bloqueadas o marcadas.

Introducción a STIR/SHAKEN

Para cualquier empresa que dependa del teléfono —centros de contacto, equipos de ventas, soporte o cobranzas— el problema ya no es solo “hacer llamadas”, sino lograr que se entreguen y se contesten. En un entorno saturado por miles de millones de llamadas no deseadas, el identificador de llamadas dejó de ser una señal confiable: muchos números “parecen reales”, pero una parte significativa corresponde a suplantaciones.

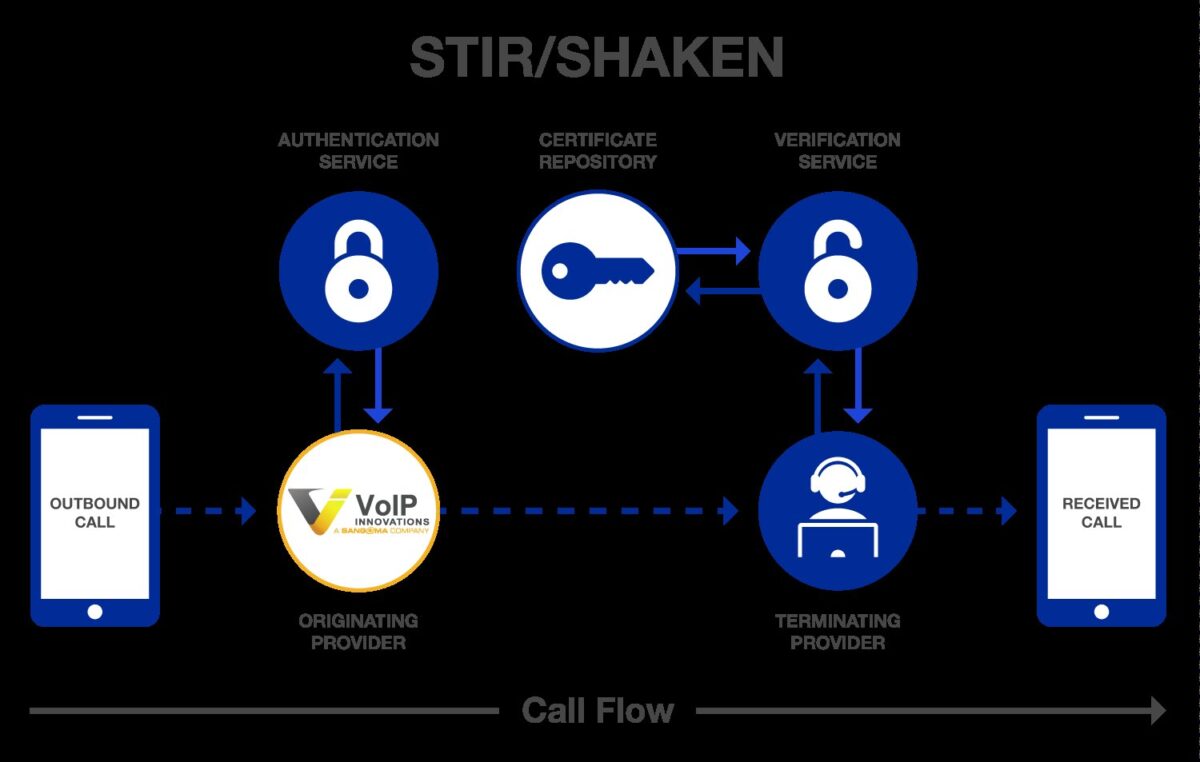

En ese contexto surge STIR/SHAKEN, un marco técnico y de políticas impulsado por autoridades y redes telefónicas para verificar números antes de que el teléfono del destinatario suene. La idea es simple en su objetivo, compleja en su ejecución: si una llamada puede demostrar criptográficamente que el originador está autorizado a usar el número que presenta, la red de destino puede tratarla como confiable; si no puede, puede marcarla como posible spam o directamente rechazarla.

El marco se apoya especialmente en el mundo VoIP, donde el tráfico viaja sobre SIP (Session Initiation Protocol) y donde la suplantación del Caller ID ha sido históricamente más fácil de escalar. STIR/SHAKEN no “elimina” por sí solo el fraude telefónico, pero introduce una capa de autenticación que cambia el equilibrio: dificulta que el atacante se esconda detrás de números falsos y facilita a los operadores aplicar controles.

Además, STIR/SHAKEN no es solo una recomendación técnica. En Estados Unidos, la FCC ha establecido obligaciones y mecanismos de certificación y reporte (incluida una base de datos de mitigación de robocalls) que convierten la conformidad en un requisito operativo para muchos actores del ecosistema, incluidos proveedores VoIP y revendedores.

Definición de STIR y SHAKEN

STIR/SHAKEN no es un único estándar, sino la combinación de dos piezas complementarias: STIR (la tecnología de firma/verificación de identidad en SIP) y SHAKEN (el marco de manejo, políticas y trazabilidad que operacionaliza esa verificación en redes de voz). En términos prácticos, STIR aporta el “cómo se firma” y SHAKEN aporta el “cómo se usa esa firma” para tomar decisiones en la entrega de llamadas.

La combinación permite que, a medida que una llamada atraviesa proveedores (originación, tránsito, terminación), exista una forma consistente de adjuntar evidencia criptográfica sobre el Caller ID y de interpretarla en el extremo receptor. Esto es clave porque el fraude telefónico se apoya en la asimetría: es barato falsificar y caro investigar. STIR/SHAKEN intenta reducir esa asimetría con automatización y confianza verificable.

En la práctica, cuando una empresa realiza llamadas salientes usando números de EE. UU. (algo común en call centers y revendedores VoIP), la conformidad con STIR/SHAKEN se vuelve un factor que influye en la entregabilidad: llamadas sin verificación o con verificación débil pueden ser tratadas con mayor sospecha por el operador de destino.

Significado de STIR

STIR significa Secure Telephone Identity Revisited. Fue establecido por la Internet Engineering Task Force (IETF) y define un mecanismo de firma para confirmar el número llamante y el método de transmisión dentro de SIP.

Su objetivo central es añadir un certificado digital a los datos SIP que los sistemas VoIP usan para originar y recibir llamadas. En otras palabras: STIR introduce una forma estandarizada de decir “este número que aparece como Caller ID está respaldado por una firma digital emitida bajo una cadena de confianza”.

En el flujo de una llamada, STIR se materializa en la creación de un SIP Identity header (cabecera de identidad) que contiene información relevante para validar la llamada, como el número marcado, una marca de tiempo, el Caller ID asociado a STIR/SHAKEN, el nivel de atestación y un identificador de origen. Esa cabecera viaja con la llamada (o, si la red no es SIP, puede viajar por un mecanismo alternativo fuera de banda).

La importancia de STIR es que convierte un atributo históricamente “declarativo” (el Caller ID) en un atributo verificable. No impide que existan llamadas maliciosas, pero sí dificulta que se presenten como si fueran de un tercero legítimo sin dejar rastro verificable.

Significado de SHAKEN

SHAKEN significa Signature-based Handling of Asserted information using toKENs. A diferencia de STIR —más centrado en la especificación técnica de la firma— SHAKEN integra un procedimiento confiable de autenticación de Caller ID con una capacidad de traceback (rastreo) más automatizada para reducir el impacto del spoofing ilegal.

También aporta guía para manejar conversaciones VoIP que contienen datos STIR incorrectos o ausentes. Esto es relevante porque el mundo real no es homogéneo: hay tramos de red, interconexiones y escenarios (por ejemplo, ciertos flujos internacionales) donde la información puede degradarse o no estar disponible.

En términos operativos, SHAKEN ayuda a convertir la verificación en decisiones: qué hacer cuando la firma es válida, cuando no lo es, cuando la cadena de confianza está rota o cuando la llamada llega sin los elementos necesarios. Esa “capa de política” es la que permite que el operador de terminación marque o bloquee llamadas, y que el ecosistema tenga un lenguaje común para hablar de confianza.

Por eso suele resumirse así: STIR es tecnología; SHAKEN es política. Juntas, permiten autenticar y gestionar la identidad telefónica de forma más robusta.

Funcionamiento de STIR/SHAKEN

El funcionamiento de STIR/SHAKEN se apoya en certificados digitales y en verificaciones entre proveedores de servicio. El objetivo es que, antes de que una llamada llegue al usuario final, la red pueda evaluar si el Caller ID es auténtico y con qué grado de confianza.

En un centro de llamadas o en un entorno empresarial, esto se traduce en un punto crítico: la reputación de los números y la consistencia de la identidad. Si el tráfico saliente no puede firmarse correctamente o llega con atestaciones débiles, el operador de destino puede tratarlo como sospechoso. En cambio, cuando el flujo está bien implementado, la llamada puede llegar con un identificador verificado, reduciendo la probabilidad de ser etiquetada como spam.

El proceso, tal como se describe en implementaciones típicas, ocurre en etapas: inicio de llamada, asignación de atestación, firma, transmisión, verificación y, finalmente, entrega o acción correctiva (marcado/bloqueo). En redes no SIP, existe la posibilidad de transportar el token de identidad de forma separada mediante Out-of-Band SHAKEN.

Lo esencial es que la verificación no depende de una sola empresa: es un mecanismo de red a red. Por eso, la coordinación entre proveedores (originantes y terminantes) y el acceso a certificados dentro de una cadena de confianza son piezas estructurales del sistema.

Proceso de autenticación de llamadas

1) Inicio de la llamada: cuando se realiza una llamada, se envía un SIP INVITE (solicitud para iniciar la llamada) al proveedor de servicio de origen. Este es el primer punto donde se intenta establecer la legitimidad del originador.

2) Asignación del nivel de atestación: tras verificar los detalles del llamante, el proveedor asigna uno de los tres niveles de atestación STIR/SHAKEN. Ese nivel funciona como una calificación de confianza que viajará con la llamada.

3) Creación de firmas digitales: se utiliza un certificado digital para firmar la identidad del llamante y generar la cabecera SIP Identity header. Esta cabecera incluye elementos como el número marcado, timestamp, Caller ID asociado a STIR/SHAKEN, nivel de atestación e identificador de origen.

4) Transmisión: la cabecera de identidad y la llamada se transmiten al proveedor de terminación. Si la llamada atraviesa redes no SIP, el token de identidad puede enviarse por separado mediante Out-of-Band SHAKEN cuando sea necesario.

5) Autenticación y verificación: el proveedor de terminación obtiene el certificado digital del llamante desde una fuente abierta y verifica tres puntos: que la cabecera coincide con el SIP INVITE, que la firma digital es legítima y que la cadena de confianza de certificados no está rota.

6) Finalización: si todo es correcto, la llamada llega al destinatario con Caller ID verificado. Si falla la verificación, la llamada puede bloquearse o marcarse como posible spam.

Niveles de atestación en STIR/SHAKEN

STIR/SHAKEN define tres niveles de atestación que el proveedor asigna a cada llamada. En la práctica, son una señal para que el proveedor de terminación decida si permite, bloquea o trata con cautela el tráfico.

-

Nivel A (Full Attestation): el proveedor conoce plenamente la identidad del cliente y verifica que está autorizado a usar el número que presenta. Es el escenario de mayor confianza.

-

Nivel B (Partial Attestation): el proveedor verifica al usuario final, pero no puede verificar el origen del número telefónico. La identidad del cliente está validada, pero la relación con el número no está completamente respaldada.

-

Nivel C (Gateway Attestation): el proveedor solo está reenviando la llamada; no puede confirmar la identidad del originador ni determinar si está autorizado a usar el número. Es común en situaciones con números internacionales.

En llamadas internacionales aparece un reto adicional: el North American Numbering Plan (NANP) requiere que originadores internacionales proporcionen a proveedores gateway domésticos información y herramientas para confirmar identidad. Aun así, desde la perspectiva de confianza y entregabilidad, trabajar con carriers capaces de proporcionar autenticación completa es presentado como la opción ideal si se busca que las llamadas sean confiables y contestadas.

Importancia de la autenticación de llamadas

La autenticación de llamadas se ha vuelto un componente de seguridad y de continuidad operativa. El spoofing del Caller ID no solo molesta a los usuarios: permite que estafadores se hagan pasar por bancos, organismos públicos o marcas conocidas, y eso erosiona la confianza general en el canal telefónico. Cuando el usuario deja de creer en el identificador, el daño se extiende a las empresas legítimas: más llamadas ignoradas, más fricción en ventas y soporte, y más riesgo de que números corporativos terminen bloqueados.

STIR/SHAKEN aborda ese problema con un principio: verificar antes de entregar. Si el operador de terminación puede comprobar que el número presentado está firmado y que la firma proviene de una cadena confiable, la llamada puede tratarse como legítima. Si no, la red tiene base para advertir o frenar el tráfico. Esto es especialmente relevante en VoIP, donde el volumen y la facilidad de automatización han alimentado el crecimiento de robocalls.

La autenticación también ayuda a diferenciar entre automatización legítima y fraude. El propio ecosistema reconoce que existen robocalls válidos (por ejemplo, recordatorios de pago pregrabados), pero el problema es cuando se usan para engañar. Con verificación de identidad, el receptor tiene más herramientas —y la red más criterios— para separar lo auténtico de lo falso.

Además, la autenticación se conecta con el cumplimiento regulatorio. En EE. UU., la FCC ha exigido medidas contra robocalls y ha reforzado la capacidad de los carriers para rechazar llamadas y textos fraudulentos provenientes de redes no conformes. En ese marco, la autenticación no es un “extra”: es parte del lenguaje con el que la red decide qué tráfico merece confianza.

Impacto económico de las llamadas de spam

El spam telefónico no es un costo abstracto: tiene una traducción directa en pérdidas, fraude y deterioro de la eficacia comercial. Un dato ilustra la magnitud: según CFCA, las empresas perdieron 39.000 millones de dólares por llamadas de spam en 2023. Esa cifra refleja el impacto agregado de estafas, suplantaciones y operaciones ilícitas que se apoyan en el canal de voz.

El volumen también importa porque satura el sistema y cambia el comportamiento del usuario. En Estados Unidos, se reportó que en diciembre de 2023 los estadounidenses recibieron más de 3.000 millones de robocalls, equivalentes a casi 17 llamadas de spam por persona. Cuando el usuario vive esa presión, su respuesta racional es desconfiar: no contestar números desconocidos, colgar más rápido o depender de etiquetas automáticas de “posible spam”. Esa desconfianza, aunque protege al consumidor, golpea a empresas que llaman por motivos legítimos.

El problema no se limita a un país. Se citan estimaciones de que los robocalls representaron 25% de todas las llamadas entrantes a números canadienses en 2021, y se menciona coordinación de la FTC de EE. UU. con Canadá en acciones de cumplimiento. El patrón es consistente: el fraude cruza fronteras, y el costo se reparte entre consumidores, operadores y marcas.

En ese escenario, STIR/SHAKEN se presenta como una respuesta que busca reducir el costo económico por dos vías: disminuir la capacidad de suplantación (y por tanto el fraude) y mejorar la entregabilidad de llamadas legítimas, evitando que operaciones comerciales pierdan ingresos por llamadas bloqueadas o ignoradas.

Beneficios de la conformidad con STIR/SHAKEN

La conformidad con STIR/SHAKEN se ha convertido en una palanca práctica para recuperar confianza en el canal de voz. Su promesa no es “hacer que el spam desaparezca”, sino distinguir mejor entre llamadas reales y falsas, y permitir que la red actúe en consecuencia. Para empresas, eso se traduce en beneficios operativos: más llamadas completadas, menos riesgo de que números sean marcados como spam y una base más sólida para cumplir con exigencias regulatorias.

El marco también ayuda a reducir el daño reputacional. Cuando estafadores usan números falsos para hacerse pasar por una marca, el consumidor no siempre distingue al impostor del original: asocia la experiencia negativa con el nombre que creyó ver. La autenticación reduce esa superficie de ataque al dificultar que un tercero presente un Caller ID “prestado” sin respaldo verificable.

Otro beneficio es la eficiencia del tiempo del usuario. Si el destinatario puede distinguir mejor entre llamadas legítimas y spam, dedica más atención a las comunicaciones reales. En conjunto, esto mejora la calidad del canal telefónico como herramienta de servicio, ventas y soporte.

Finalmente, está el componente de cumplimiento: la FCC ha exigido STIR/SHAKEN a proveedores de voz y ha reforzado la autoridad para rechazar tráfico fraudulento de redes no conformes. Para empresas que dependen de proveedores VoIP o que revenden servicios, la conformidad deja de ser un tema técnico y pasa a ser un requisito para sostener la operación sin interrupciones.

Aumento de tasas de respuesta

Uno de los beneficios más directos es el aumento de la probabilidad de que una llamada sea contestada. La lógica es conductual: cuando el cliente percibe que el Caller ID es auténtico, disminuye la sospecha y aumenta la disposición a responder. Para equipos de ventas y centros de contacto salientes, esa diferencia es crítica: una llamada no contestada no solo es un intento fallido, también es tiempo y costo operativo desperdiciado.

STIR/SHAKEN contribuye a ese resultado al permitir que la llamada llegue con un identificador verificado. Si el operador de terminación valida la firma y la cadena de confianza, la llamada puede completarse sin ser marcada como “posible spam”. En un entorno donde los usuarios reciben volúmenes masivos de robocalls, esa señal de autenticidad se vuelve un factor de decisión.

El beneficio se amplifica cuando la empresa mantiene consistencia: números estables, tráfico firmado correctamente y atestaciones más fuertes. Aunque STIR/SHAKEN no garantiza por sí solo que el usuario conteste, sí reduce una barrera clave: la duda sobre si el número está suplantado.

En términos de negocio, más respuestas implican más conversaciones reales: más oportunidades de venta, más contactos efectivos de soporte y menos necesidad de repetir intentos. En un canal donde la confianza se ha erosionado, la verificación se convierte en una forma de reconstruirla con evidencia técnica.

Reducción de llamadas no deseadas

STIR/SHAKEN también se orienta a reducir el impacto de spam y robocalls al facilitar su identificación y bloqueo. Al usar certificados digitales y verificación entre proveedores, el sistema permite que el operador de terminación detecte llamadas con firmas inválidas, datos inconsistentes o cadenas de confianza rotas, y entonces las bloquee o etiquete como sospechosas.

Esto es relevante porque muchos fraudes dependen del spoofing: presentar un número que no pertenece al atacante para ganar credibilidad. Con autenticación, esa táctica pierde efectividad cuando el número no puede respaldarse con una firma válida. El marco se menciona como útil para reducir varios tipos de estafas:

- Robocalls: aunque algunos son legítimos (por ejemplo, recordatorios de pago), muchos son fraudulentos. STIR/SHAKEN puede ayudar a que se etiqueten o bloqueen los intentos ilegítimos.

- Vishing (voice phishing): llamadas que buscan extraer información financiera o personal. La verificación de Caller ID facilita reconocer llamadas falsas.

- Phishing: suplantación de bancos, organismos públicos o emisores de tarjetas para obtener datos sensibles.

- Estafas de soporte técnico: impostores que afirman detectar problemas y empujan a instalar malware.

Para empresas, la reducción de llamadas no deseadas tiene un efecto doble: protege a clientes (menos exposición a fraude asociado a su marca) y mejora el ecosistema de voz, haciendo que las llamadas legítimas compitan menos con el ruido del spam.

Requisitos para la implementación de STIR/SHAKEN

La implementación de STIR/SHAKEN no se limita a instalar una función técnica: implica cumplir requisitos de registro, certificación y reporte, especialmente en Estados Unidos bajo el marco de la FCC. Para participar, los proveedores deben estar identificados y validados dentro de un sistema de confianza que habilita la emisión y uso de certificados.

Entre los requisitos mencionados para proveedores de servicio telefónico se incluyen:

- Tener actualizado el Formulario 499-A archivado en la FCC.

- Contar con un Operating Company Number (OCN) válido.

- Registrarse en la FCC Robocall Mitigation Database (RMDB) para certificar acciones adoptadas para implementar STIR/SHAKEN y prevenir robocalls.

Además, para participar en el servicio STIR/SHAKEN se requiere:

- Registro con el Policy Administrator (STI-PA), que autentica al carrier.

- Selección de una Certification Authority (STI-CA) autorizada, que verifica que los solicitantes de certificados están calificados y que el STI-PA validó sus credenciales.

- Obtener un SPC TOKEN del STI-PA, que habilita a los proveedores a solicitar un certificado.

- Solicitar un certificado a un STI-CA autorizado, necesario para firmar digitalmente y autenticar llamadas.

Un cambio regulatorio relevante se fijó con nuevas reglas de la FCC que entran en vigor el 20 de junio de 2025: los proveedores sujetos a obligación de implementación ya no deberían depender de un upstream para firmar llamadas en su nombre. Para revendedores VoIP en EE. UU. bajo requisitos, esto implica obtener su propio certificado e integrar el protocolo en su infraestructura, además de actualizar su plan de mitigación en la RMDB indicando su estado de implementación (total, parcial o nulo) y el motivo.

Desafíos en la adopción de STIR/SHAKEN

Adoptar STIR/SHAKEN es, para muchos actores, una carrera de integración técnica, coordinación entre proveedores y cumplimiento regulatorio. Uno de los desafíos más citados es que no todos parten del mismo punto: pequeños proveedores y revendedores VoIP pueden enfrentar barreras para incorporar el firmado de llamadas, gestionar certificados y actualizar infraestructura.

El costo y la complejidad operativa también pesan. Implementar firmado con certificados, mantener la cadena de confianza y sostener procesos de cumplimiento (registros, actualizaciones de planes de mitigación) añade carga. En particular, el cambio regulatorio que entra en vigor el 20 de junio de 2025 eleva el listón para ciertos proveedores: quienes estaban apoyándose en un upstream para firmar llamadas deben pasar a un modelo con certificado propio e integración directa.

Otro desafío es la cobertura en escenarios internacionales. El propio esquema reconoce que el Nivel C (Gateway Attestation) es común con números internacionales, donde el proveedor que entrega la llamada no puede confirmar identidad ni autorización de uso del número. Aunque el NANP exige que originadores internacionales proporcionen información y herramientas a gateways domésticos para confirmar identidad, la realidad de interconexiones y tránsitos puede degradar la calidad de la atestación. Esto limita la efectividad del sistema en ciertos flujos globales.

Finalmente, existe un reto de percepción: incluso con llamadas verificadas, si el consumidor no entiende qué significa esa verificación o sigue condicionado por años de spam, puede mantener la cautela. La tecnología mejora la señal de confianza, pero el comportamiento del usuario se ajusta más lentamente, especialmente cuando el volumen de robocalls ha sido tan alto.

Conclusiones sobre la conformidad con STIR/SHAKEN

STIR/SHAKEN se ha consolidado como una respuesta estructural al deterioro del canal telefónico provocado por robocalls y suplantación de Caller ID. Su valor central es convertir la identidad telefónica en algo verificable mediante certificados digitales y una cadena de confianza entre proveedores, permitiendo que la red decida con más fundamento qué llamadas entregar, cuáles marcar y cuáles bloquear.

Los datos disponibles muestran por qué el tema es urgente: pérdidas empresariales de 39.000 millones de dólares en 2023 por llamadas de spam (CFCA) y volúmenes como más de 3.000 millones de robocalls en EE. UU. en diciembre de 2023. En ese contexto, la conformidad no es solo un asunto de “seguridad”: es un factor que impacta entregabilidad, reputación y eficacia comercial.

En Estados Unidos, además, el componente regulatorio es determinante. La FCC ha exigido medidas y ha reforzado la capacidad de los carriers para rechazar tráfico fraudulento de redes no conformes. Las reglas que entran en vigor el 20 de junio de 2025 subrayan la dirección: mayor responsabilidad directa de los proveedores (incluidos revendedores VoIP) para firmar llamadas y reportar con precisión su estado en la RMDB.

La conclusión práctica para empresas y centros de contacto es clara: si dependen de números de EE. UU. y de VoIP para operar, la conformidad con STIR/SHAKEN se vuelve una condición para sostener la confianza del cliente y reducir el riesgo de que sus llamadas terminen tratadas como spam.

Importancia de la Cumplimiento de STIR/SHAKEN

Beneficios de la Implementación de STIR/SHAKEN

Implementar STIR/SHAKEN refuerza la confianza en el identificador de llamadas al respaldarlo con verificación criptográfica. En la práctica, esto ayuda a que llamadas legítimas lleguen con mayor probabilidad sin ser marcadas como sospechosas, y reduce el espacio para que estafadores suplanten números asociados a marcas reales. También contribuye a que los usuarios distingan mejor entre llamadas legales y spam, reservando su atención para comunicaciones auténticas.

Desde el punto de vista del ecosistema, el beneficio es sistémico: al estandarizar cómo se firma y cómo se interpreta esa firma, se facilita que los operadores apliquen controles consistentes contra robocalls y spoofing. Para empresas que llaman a clientes, el resultado buscado es menos fricción: más llamadas completadas, menos bloqueos y menos daño reputacional por suplantaciones.

Desafíos en la Adopción de STIR/SHAKEN

La adopción enfrenta desafíos técnicos y de coordinación: integrar firmado de llamadas, gestionar certificados y asegurar que la información viaje correctamente a través de redes heterogéneas. En escenarios internacionales, la atestación puede degradarse hacia niveles de menor confianza (como el nivel C), porque el proveedor gateway no siempre puede verificar identidad y autorización del número.

A esto se suma el cumplimiento regulatorio: registros, certificaciones y actualizaciones de planes de mitigación. El cambio regulatorio con efecto 20 de junio de 2025 añade presión a proveedores y revendedores VoIP que antes dependían de terceros para firmar llamadas, obligándolos a asumir esa capacidad de forma directa.

Pasos para Asegurar el Cumplimiento

En el marco descrito para EE. UU., asegurar el cumplimiento implica completar requisitos formales y técnicos. Entre los pasos clave se incluyen: mantener actualizada la información ante la FCC (como el Formulario 499-A), contar con OCN válido, registrarse y certificar acciones en la Robocall Mitigation Database (RMDB), y participar en el ecosistema de certificados mediante STI-PA y una STI-CA autorizada.

Operativamente, también implica obtener el SPC TOKEN, solicitar el certificado correspondiente y usarlo para firmar llamadas. Para revendedores VoIP sujetos a obligación, el énfasis regulatorio reciente es explícito: contar con certificado propio e integrar STIR/SHAKEN en su infraestructura, además de declarar en la RMDB si la implementación es total, parcial o inexistente y por qué.

El Futuro de STIR/SHAKEN en el Entorno Empresarial

El marco apunta a una evolución donde la red tenga más capacidad de rechazar tráfico fraudulento y donde la identidad telefónica sea menos “declarativa” y más verificable. Dado que el spam y el spoofing no desaparecen por sí solos, la tendencia regulatoria y operativa sugiere un endurecimiento progresivo: más exigencia de firmado directo, más transparencia en planes de mitigación y más autoridad para bloquear tráfico de redes no conformes.

Para el entorno empresarial, el futuro inmediato se juega en la entregabilidad: a medida que los operadores confíen más en señales de autenticación, las llamadas sin verificación o con atestaciones débiles tenderán a enfrentar más fricción (etiquetado, bloqueo o menor tasa de respuesta). En paralelo, la presión por gestionar correctamente escenarios complejos —como tráfico internacional— seguirá siendo un punto crítico.

La Importancia de la Cumplimiento STIR/SHAKEN para las Empresas de Telecomunicaciones

Introducción a STIR/SHAKEN

Para empresas de telecomunicaciones y proveedores VoIP, STIR/SHAKEN es tanto un estándar técnico como un marco de confianza interconectado. Se apoya en SIP, certificados digitales y verificación entre operadores para autenticar Caller ID, con el objetivo de reducir robocalls y suplantación. En EE. UU., además, se integra con obligaciones ante la FCC y con mecanismos como la RMDB, que exigen declarar acciones y estado de implementación.

Beneficios del Cumplimiento STIR/SHAKEN

El cumplimiento permite firmar llamadas y aportar evidencia verificable sobre la identidad del llamante. Esto habilita a los operadores de terminación a completar llamadas con mayor confianza y a bloquear o marcar tráfico sospechoso. En consecuencia, se reduce el impacto del fraude, se protege la reputación de marcas y se mejora la experiencia del usuario al facilitar la distinción entre llamadas legítimas y spam.

También hay un beneficio de continuidad operativa: en un entorno donde la FCC refuerza la capacidad de rechazar tráfico de redes no conformes, estar al día con requisitos y certificaciones reduce el riesgo de interrupciones, degradación de entregabilidad o conflictos regulatorios.

Desafíos en la Implementación de STIR/SHAKEN

Implementar implica gestionar certificados, integraciones SIP y procesos de verificación en un ecosistema con múltiples interconexiones. Los escenarios internacionales suelen empujar hacia atestaciones más débiles (gateway), lo que limita la confianza que puede asignarse a ciertas llamadas. Además, los cambios regulatorios —como la regla efectiva el 20 de junio de 2025 que desalienta depender de upstream para firmado— obligan a algunos actores a rediseñar su arquitectura y responsabilidades.

Pasos para Lograr el Cumplimiento

Los pasos descritos incluyen: cumplir requisitos FCC (499-A actualizado, OCN válido), registrarse y mantener un plan en la Robocall Mitigation Database, registrarse con STI-PA, elegir una STI-CA, obtener SPC TOKEN y solicitar el certificado para firmar llamadas. Para revendedores VoIP sujetos a obligación, se añade la exigencia de contar con certificado propio e integrar STIR/SHAKEN, además de actualizar el plan de mitigación antes del 20 de junio de 2025 indicando el nivel de implementación.

Conclusión

La conformidad con STIR/SHAKEN se ha convertido en un requisito práctico para sostener la confianza en el canal de voz: reduce el margen para el spoofing, ayuda a frenar robocalls y mejora la probabilidad de que llamadas legítimas se entreguen y se contesten. Con pérdidas empresariales cuantificadas en decenas de miles de millones y con reguladores reforzando la capacidad de bloqueo a redes no conformes, el mensaje para el sector es inequívoco: la autenticación de llamadas ya no es opcional en los mercados donde aplica, y su correcta implementación condiciona tanto el cumplimiento como la eficacia comercial.

La importancia de la conformidad con STIR/SHAKEN se vuelve aún más crítica cuando la voz es un canal operativo que debe llegar, verificarse y resolverse sin fricción. Desde la perspectiva de Suricata Cx, reforzar la autenticación y la trazabilidad de llamadas ayuda a proteger la reputación del operador y a sostener una experiencia omnicanal confiable, donde la automatización y el control humano trabajan con señales de identidad más sólidas.

Fuentes y alcance

Este artículo se basa en el material del dossier, incluyendo el artículo de Dialer360 sobre STIR/SHAKEN y referencias regulatorias citadas (FCC/RMDB), además de cifras atribuidas a CFCA y a reportes sobre volumen de robocalls mencionados en el texto. El contenido es informativo y no sustituye asesoría legal o de cumplimiento; los requisitos aplicables pueden variar según el rol (carrier, proveedor VoIP o revendedor) y el caso de uso.

Nota editorial

El enfoque se presenta desde una óptica operativa de CX para telecom e ISPs (Suricata Cx): cómo la autenticación de llamadas impacta entregabilidad, confianza del usuario y continuidad del canal de voz dentro de operaciones omnicanal.

Martin Weidemann es especialista en transformación digital, telecomunicaciones y experiencia del cliente, con más de 20 años liderando proyectos tecnológicos en fintech, ISPs y servicios digitales en América Latina y EE. UU. Ha sido fundador y advisor de startups, trabaja de forma activa con operadores de internet y empresas de tecnología, y escribe desde la experiencia práctica, no desde la teoría. En Suricata comparte análisis claros, casos reales y aprendizajes de campo sobre cómo escalar operaciones, mejorar el soporte y tomar mejores decisiones tecnológicas.